Como a Carteira Tangem faz Backup das Chaves Privadas

Resumo de IA

O artigo explica como a Tangem Wallet oferece uma solução mais segura para backup de chaves privadas de criptomoedas, evitando os riscos das frases-semente tradicionais. Utilizando autenticação mútua entre cartões Tangem e criptografia avançada, a carteira permite clonar a chave privada em cartões de backup de forma protegida, garantindo que apenas dispositivos legítimos possam acessar a chave. Esse método reforça a segurança e impede a duplicação não autorizada das chaves privadas.

Para garantir que você não perca o acesso à sua criptomoeda se perder sua carteira de criptografia, você precisará fazer backup de sua chave privada criando cópias. Isso geralmente é feito com a ajuda de uma frase-semente. A questão, no entanto, é que as frases-semente são extremamente inseguras porque qualquer pessoa que ponha as mãos em cima de uma delas pode usá-las.

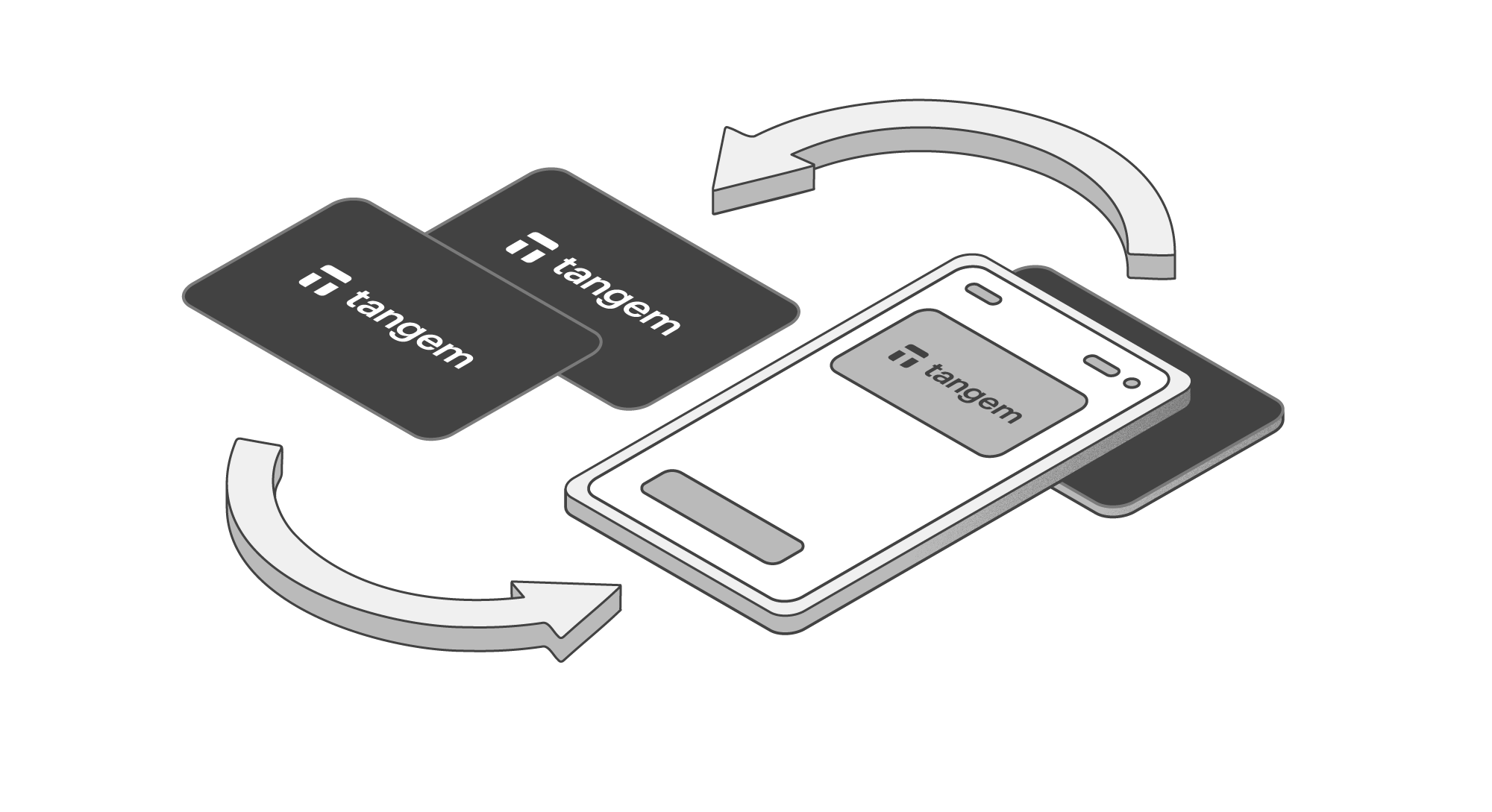

É por isso que a Tangem Wallet oferece uma solução segura de clonagem de chave privada. Você pode clonar sua chave privada para um ou dois cartões Tangem de backup sem se preocupar com a perda ou roubo de um deles.

Mas quão seguro é esse método de backup? Vejamos como a Tangem Wallet faz isso.

Criando uma Chave Privada

Antes da ativação do dispositivo, a Carteira Tangem não contém nenhuma Chave Privada — o Chip é totalmente novo e virgem. Ao ativar, a Chave Privada é gerada dentro do Chip, usando um gerador de números aleatórios de Hardware Certificado (TRNG). Isso garante que não existam outras instâncias da chave em qualquer lugar. Para saber como esse processo funciona, Leia nosso artigo Como criar uma chave privada para uma carteira criptografada com e sem uma frase inicial.

Preparativos para criar o Backup

Para proteger seu acesso em caso de perda ou dano do dispositivo, você pode clonar sua Chave Privada em um ou dois cartões Tangem extras (Backup). Este processo deve ser totalmente Seguro:

- Garantir que a chave só seja transferida para um Cartão Tangem Legítimo.

- Proteger a chave contra interceptação, garantindo que apenas o cartão de destino possa descriptografá-la

Primeiro desafio: Autenticação mútua

Cada Cartão Tangem já vem de fábrica com seu próprio par de chaves (Privada e Pública), o Kcard_priv e o Kcard_pub, usados para autenticar o dispositivo como genuíno. O Certificado resultante (“Cert_Card”) confirma que o cartão foi produzido pela Tangem, criando uma cadeia de confiança entre os cartões envolvidos no Backup.

Na ativação do Backup, cada Cartão gera um par temporário de chaves (Klink_priv e Klink_pub) e assina sua chave pública com sua chave privada existente, criando uma assinatura Sign_Attest. Essa assinatura confirma a Autenticidade do outro Cartão e protege a comunicação.

Segundo desafio: Obtenção de uma chave simétrica compartilhada

Para encriptar a transferência da Chave Privada, os cartões precisam de uma chave simétrica compartilhada (Ktrans). Mas não é seguro transmiti-la diretamente. Então, utilizam o protocolo Diffie–Hellman:

- Cada Cartão combina sua Chave Privada Temporária (Klink_priv) com a chave Pública do outro (Klink_pub) para gerar Ktrans — idêntica em ambos os lados.

- Caso um invasor intercepte a comunicação, verá apenas chaves públicas; sem o Klink_priv, não será possível derivar Ktrans

Troca de Chave Cryptografada

Com a chave simétrica Ktrans, o Cartão que detém a Chave Privada encripta um pacote contendo:

- A Chave pPivada do usuário.

- O código de acesso.

- A quantidade de backups desejados (em 2 ou 3 cartões).

Esse pacote criptografado (ENC) é enviado ao Cartão de Backup, que o descriptografa usando Ktrans. Mesmo que alguém intercepte o pacote, sem a chave correta, não será possível acessá-lo.

Se houver um terceiro Cartão de Backup, o processo se repete com novos pares de chaves, gerando uma nova instância de Ktrans para cada transferência. Após concluir o Backup, o Chip desativa a função de iniciar novos backups — impedindo a duplicação não autorizada da Chave Privada.